Oferta jest skierowana do Redaktorów i Wydawców gazet, gazetek, broszur, czasopism - regionalnych i ogólnopolskich, agencji reklamowych i public relations, biur podróży, innych firm.

W ofercie znajdziesz:

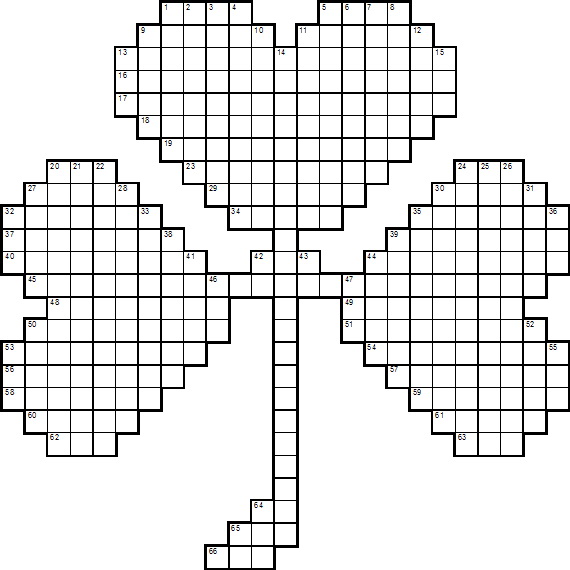

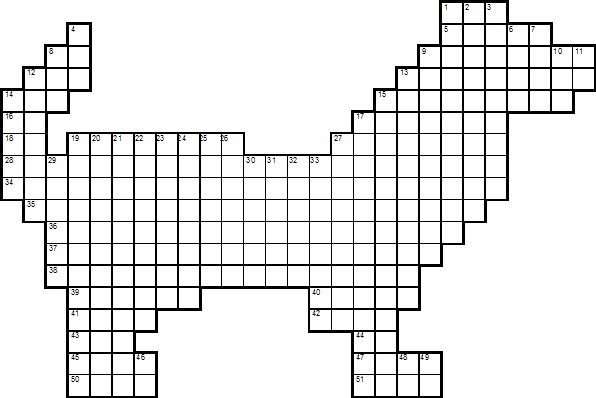

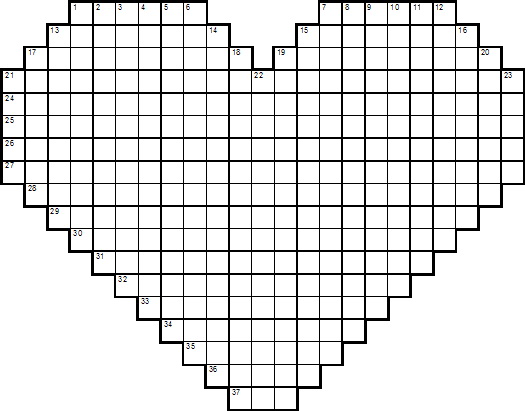

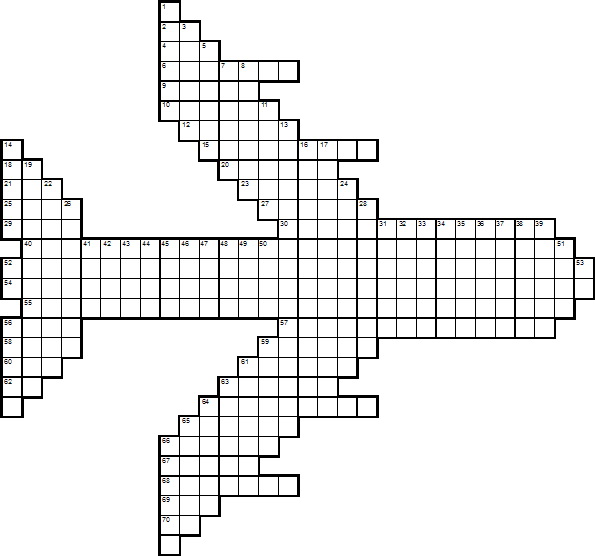

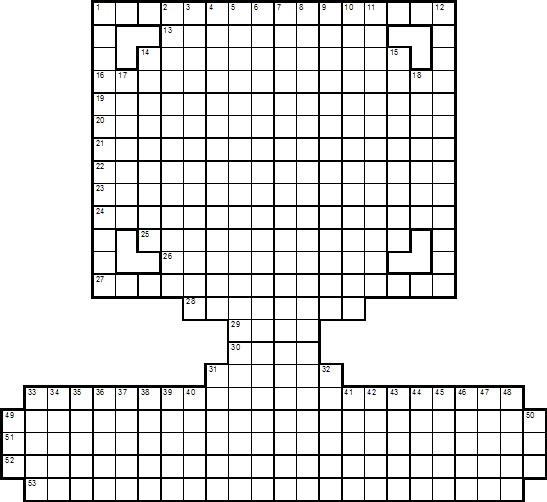

•krzyżówki panoramiczne o różnej wielkości, nietypowych kształtach, bogatej kolorystyce

•krzyżówki klasyczne

•krzyżówki reklamowe z rozwiązaniem (nazwa firmowego produktu, slogan reklamujący firmę itp.)

•krzyżówki „z przymrużeniem oka”

•krzyżówki kołowe

•krzyżówki „od A do Ż”

•krzyżówki tematyczne (wyrazy związane tylko z jednym tematem, np. historia, znani aktorzy, popularny serial, moda, ubiory, sport, zdrowie, itd.)

•krzyżówki szyfr (wszystkie litery odgadniętych wyrazów kolejno uporządkowane tworzą rozwiązanie)

•szyfrogramy (wszystkie litery odgadywanych wyrazów, napisane od 1 do ..., utworzą rozwiązanie - przysłowie, sentencję, tytuł)

•jolki

•rozety

•sudoku

•wirówki

•wszelkiego rodzaju zadania diagramowe o różnych kształtach: mozaikowe, ukośniki, gwiazdy, wiele innych

Krzyżówki gotowe do druku

Każde zadanie ma rozwiązanie: przysłowie, sentencję, cytat, nazwisko znanej osoby, tytuł filmu, slogan reklamowy, itd. Na życzenie wykonywane są zadania z rozwiązaniem podanym przez zamawiających. Realizowane są zamówienia w postaci pojedynczych krzyżówek oraz całych serii z rozrywkami umysłowymi. Materiał wysyłany jest pocztą elektroniczną: formaty WMF, PDF, PS, EPS, inne. Grafika: CMYK, 100% K, zamiana czcionek na krzywe. Wyrazy użyte w krzyżówkach występują w podstawowych źródłach PWN. Zadania charakteryzuje wysoki poziom, wysoka jakość i atrakcyjna cena. Zapraszamy do współpracy.

|

|

|